Plano completo para iniciar ou avançar sua carreira em cibersegurança em 2026.

2025 está chegando ao fim. E se eu te perguntar: você está realmente preparado para 2026? Ou vai ser mais um ano de “vou começar em janeiro” que chega dezembro e você continua no mesmo lugar?

Se você quer entrar na área de cibersegurança ou finalmente dar o próximo passo na sua carreira, este é o guia mais completo que você vai encontrar. Não vou apenas falar “estude Python” ou “faça certificações”. Vou te entregar um plano de ação estruturado, realista e executável para você dominar 2026.

Por que 2026 será o ano da cibersegurança

Antes de mergulharmos no plano, você precisa entender o momento que estamos vivendo. O mercado de cibersegurança não está apenas aquecido — está em ebulição.

Os números são impressionantes: existe uma escassez global de aproximadamente 4 milhões de profissionais qualificados em cibersegurança. No Brasil, essa demanda cresce exponencialmente à medida que empresas precisam se adequar à LGPD e outras regulamentações.

Os salários refletem essa necessidade urgente. Um analista júnior começa entre R$ 4.000 e R$ 8.000. Profissionais plenos facilmente ultrapassam R$ 15.000. E especialistas seniores? Não é raro ver ofertas acima de R$ 20.000, especialmente em áreas como Pentest e Cloud Security.

Mas aqui está a verdade que ninguém te conta: o mercado está procurando profissionais qualificados. Não basta ter certificações no currículo. É preciso demonstrar habilidades práticas, ter projetos reais no portfólio e saber se comunicar tecnicamente.

E é exatamente isso que vamos construir juntos ao longo de 2026.

Os 3 erros fatais que impedem sua evolução

Antes de começar, preciso te alertar sobre os três erros mais comuns que vejo pessoas cometendo. Se você se identificar com algum deles, não se preocupe — o plano que vou apresentar foi desenhado justamente para evitar essas armadilhas.

O primeiro erro é estudar sem direção. Você começa um curso de Pentest, no meio do caminho se interessa por análise de malware, daí aparece um vídeo sobre Cloud Security e você muda de novo. Resultado? Seis meses depois você sabe um pouco de tudo e nada a fundo. No mercado de trabalho, especialização vence generalização, especialmente no início da carreira.

O segundo erro é focar apenas em teoria. Você assiste dezenas de vídeos, lê artigos, faz anotações… mas nunca coloca a mão na massa. Cibersegurança não se aprende assistindo — se aprende fazendo. Labs, CTFs, projetos práticos são essenciais.

O terceiro erro é não documentar seu aprendizado. Você aprende algo novo, mas não cria um write-up. Desenvolve um script útil mas não sobe no GitHub. Meses depois, quando precisar mostrar suas habilidades para um recrutador, não terá nada para apresentar. Seu portfólio é seu cartão de visitas — e ele precisa ser construído desde o dia um.

Seu plano de ação completo para 2026

Agora vamos ao que interessa. Este plano está dividido em cinco pilares principais, cada um com objetivos claros e acionáveis. Vou detalhar o que fazer em cada trimestre do ano, quanto tempo dedicar e quais recursos utilizar.

Pilar 1: Defina seu objetivo

O primeiro trimestre é crucial para estabelecer sua direção. Cibersegurança é um campo extremamente amplo, e você precisa escolher um caminho inicial. As principais áreas em alta para 2026 são:

- Offensive Security (Pentest e Red Team) — Se você gosta da ideia de “hackear legalmente”, encontrar vulnerabilidades antes dos atacantes e pensar como um invasor, essa pode ser sua área. É uma das mais procuradas e também uma das mais bem remuneradas.

- Defensive Security (SOC, Blue Team e Threat Hunting) — Aqui você estará do outro lado da trincheira, defendendo sistemas, detectando ameaças e respondendo a incidentes. Se você gosta de investigação, análise de logs e proteção de infraestrutura, essa é sua praia.

- Cloud Security — Com a migração massiva para AWS, Azure e GCP, empresas precisam desesperadamente de profissionais que entendam como proteger ambientes cloud. Se você tem interesse em infraestrutura e tecnologias modernas, considere seriamente essa área.

- Application Security (AppSec) e DevSecOps — Foca em tornar o desenvolvimento de software mais seguro. Você trabalhará próximo a desenvolvedores, implementando segurança no pipeline de CI/CD. Ideal se você tem background em programação.

- GRC (Governance, Risk and Compliance) — Perfeito para quem gosta do lado estratégico e regulatório da segurança. Você trabalhará com políticas, frameworks como ISO 27001, auditorias e conformidade. Menos técnico, mais gerencial.

- Incident Response e Forensics — Para quem ama investigação digital. Você será chamado quando algo der errado, analisará evidências, reconstruirá ataques e ajudará organizações a se recuperarem de incidentes.

Sua ação para o Q1: escolha UMA área como foco principal. Sim, você pode ter interesse em várias, mas precisa de especialização para entrar no mercado. Depois de conseguir seu primeiro emprego, você pode expandir para outras áreas.

Pilar 2: Fundamentos sólidos (Q1-Q2 — Janeiro a Junho)

Não importa qual área você escolheu, existe um conjunto de fundamentos que todos os profissionais de cibersegurança precisam dominar. Este é o trabalho dos primeiros seis meses.

- Redes — Entenda TCP/IP, como funcionam os protocolos (HTTP, HTTPS, DNS, FTP, SSH), firewalls, VPNs e sub-redes. Sem isso, você estará construindo castelos na areia.

- Linux — A maioria dos servidores roda Linux, e praticamente todas as ferramentas de hacking funcionam nesse ambiente. Você precisa dominar linha de comando, permissões, processos, gerenciamento de pacotes e scripts básicos em Bash.

- Windows e Active Directory — Essencial para Defensive Security e Pentest corporativo. PowerShell e políticas de grupo fazem parte do dia a dia.

- Programação e scripting — Python é a linguagem mais usada em cibersegurança, seguida de Bash e PowerShell. Você não precisa ser um desenvolvedor ninja, mas precisa ser capaz de automatizar tarefas e criar ferramentas simples.

- Fundamentos de Web — Entenda HTTP/HTTPS, APIs, cookies e sessões. Estude o OWASP Top 10 — as 10 vulnerabilidades mais críticas em aplicações web. Isso é ouro.

Consistência é mais importante que intensidade. É melhor estudar 2 horas todos os dias do que 14 horas no sábado.

Pilar 3: Especialização e prática intensiva (Q2-Q3 — Abril a Setembro)

Aqui é onde você realmente começa a se diferenciar. Fundamentos você consegue gratuitamente na internet, mas especialização de qualidade, com metodologia estruturada e suporte, faz toda a diferença.

É por isso que criamos trilhas completas na Hackers Hive focadas em preparar você para o mercado real. Não é só teoria — são labs realistas, simulações de ambientes corporativos, CTFs exclusivos e uma comunidade ativa para você não estudar sozinho.

- Offensive Security — Plataformas como HackTheBox, VulnHub e PentesterLab serão seu campo de treinamento diário. Certificações recomendadas: eJPT (começo), CEH (reconhecimento internacional) ou OSCP (padrão ouro).

- Defensive Security — Blue Team Labs Online e CyberDefenders oferecem desafios específicos. Monte um SIEM caseiro (ELK Stack ou Splunk Free) e pratique análise de logs. Certificações: Security+, CySA+.

- Cloud Security — Foque em uma cloud primeiro, geralmente AWS. Monte projetos de arquitetura segura e documente tudo. Certificações: AWS Security Specialty ou Azure Security Engineer.

Sua ação para Q2-Q3: Complete pelo menos um projeto prático por mês que você possa adicionar ao seu portfólio.

Pilar 4: Portfólio e visibilidade (Q3-Q4 — Julho a Dezembro)

Você pode ser excelente tecnicamente, mas se ninguém sabe disso, você não existe para o mercado. A construção de presença online é tão importante quanto o conhecimento técnico.

- GitHub — Sua vitrine principal. Suba ferramentas, scripts de automação, proof-of-concepts e documentação técnica com READMEs bem escritos. Empresas olham GitHub antes de chamar para entrevista.

- LinkedIn — Não apenas coloque “estudante de cibersegurança”. Compartilhe aprendizados, certificações, máquinas resolvidas. Escreva posts sobre conceitos que aprendeu e conecte-se com profissionais da área.

- Write-ups — Sempre que resolver uma máquina ou aprender algo novo, documente. Publique no Medium, DEV.to ou em seu próprio blog. Demonstra conhecimento técnico e capacidade de comunicação — algo que recrutadores valorizam muito.

Sua ação para Q3-Q4: publique pelo menos um conteúdo técnico por semana. O importante é ser consistente e demonstrar que você está sempre aprendendo e praticando.

Pilar 5: Certificações estratégicas (durante todo 2026)

Vamos falar sobre certificações de forma realista. Elas não são tudo, mas ajudam muito, especialmente no início da carreira. Muitas empresas usam certificações como filtro inicial em processos seletivos.

Mas atenção: nunca faça uma certificação apenas para ter o papel. Você precisa dominar o conteúdo. A certificação deve comprovar o que você já sabe fazer na prática, não ser seu primeiro contato com o assunto.

- Q1-Q2 — Certificação base: Security+, reconhecida internacionalmente e com cobertura ampla de fundamentos.

- Q3 — Certificação intermediária: CEH (reconhecimento global corporativo), OSCP (mais respeitada em Pentest), BTL1 (Blue Team Level 1) ou CySA+.

- Q4 — Especialização: OSWE (web app pentesting), CRTO (Red Team Operations) ou certificações cloud. Consulte o roadmap completo de certificações de segurança para planejar seu caminho.

O importante: não colecione certificações. É melhor ter 2 que você domina do que 5 que você decorou para passar na prova.

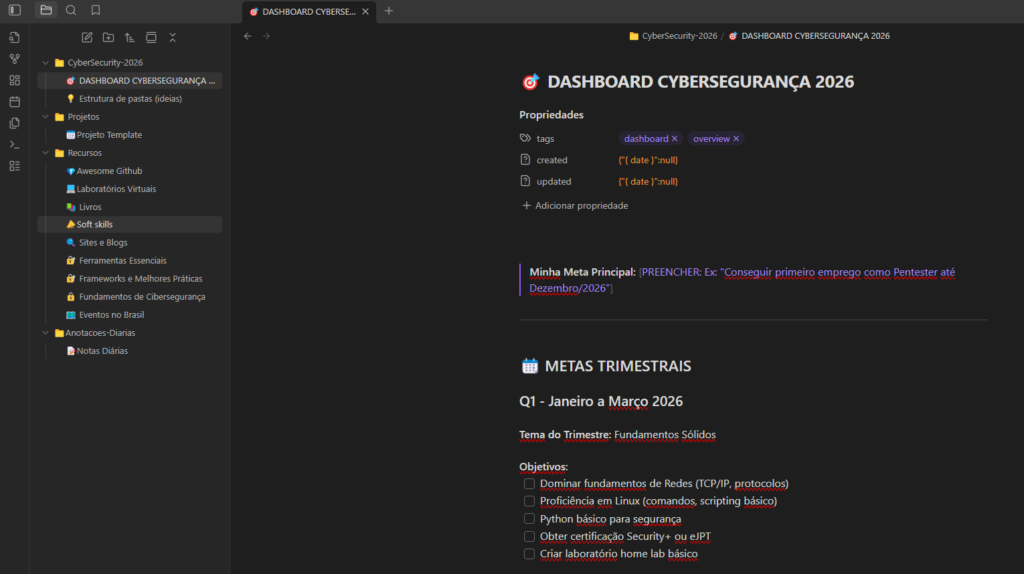

Sistema de organização com Obsidian

Como organizar todo esse conhecimento e progresso? Sem um sistema, você vai se perder em anotações espalhadas e links salvos que nunca mais encontra.

Eu uso Obsidian — um sistema de notas baseado em markdown que permite criar conexões entre informações, como um segundo cérebro digital. É gratuito, funciona offline e seus arquivos são seus para sempre.

Você pode baixar meu template completo do Obsidian configurado exatamente para estudos de cibersegurança no link abaixo:

🎁 DOWNLOAD TEMPLATE OBSIDIAN · Download do Obsidian

Mindset para o sucesso

Conhecimento técnico é importante, mas seu mindset determinará se você vai ter sucesso ou desistir no meio do caminho.

- Consistência > intensidade. É melhor estudar 1 hora todos os dias do que 7 horas apenas no domingo. Seu cérebro aprende melhor com exposição regular e espaçada.

- Prática > teoria. A proporção ideal é 80% prática, 20% teoria. Se você está passando mais tempo assistindo vídeos do que colocando a mão no teclado, está fazendo errado.

- Comunidade > estudo solo. As melhores oportunidades de emprego vêm de conexões, não de aplicações cegas em sites de vaga. Entre para comunidades, faça networking, compartilhe seu aprendizado.

- Portfólio > currículo. Um GitHub ativo com projetos reais impressiona muito mais recrutadores do que 10 linhas de “conhecimentos em” no currículo. Mostre, não conte.

- Longo prazo > atalhos. Não existe hack para virar especialista. Existe trabalho consistente por 1-2 anos. Esses 2 anos vão passar de qualquer forma — a diferença é onde você vai estar no final.

Quando bater aquele desânimo, lembre-se: todos os profissionais que você admira já estiveram exatamente onde você está agora. A diferença entre quem consegue e quem desiste não é inteligência ou talento — é persistência.

Como conseguir seu primeiro emprego em cibersegurança

Todo esse esforço tem um objetivo: conseguir seu primeiro emprego em cibersegurança. Vamos falar sobre estratégias práticas para isso acontecer.

- Currículo focado — Liste seus projetos práticos antes da educação formal. Coloque links para seu GitHub, write-ups e qualquer coisa que demonstre suas habilidades reais.

- LinkedIn impecável — Headline clara (não “Estudante”, mas “Aspiring Penetration Tester | eJPT Certified”), resumo que conta sua história e demonstra paixão pela área. Publique conteúdo regularmente.

- Networking ativo — Participe de eventos de cibersegurança, comente em posts de profissionais, faça informational interviews. Muitas vagas não são publicadas — são preenchidas por indicação.

- Candidaturas cirúrgicas — É melhor aplicar para 30 vagas específicas com currículo customizado do que 200 vagas genericamente. Pesquise a empresa e demonstre que você se importa.

- Porta de entrada — Se não conseguir uma vaga de imediato, considere Suporte Técnico em empresas de segurança ou Analista de TI com foco em segurança. Use isso para demonstrar suas habilidades até conseguir a transição interna.

Comece sua jornada na cibersegurança hoje

Chegamos ao final deste guia — mas na verdade estamos apenas no começo. Um plano só funciona se você executar. Baixe o template do Obsidian, configure tudo hoje, e comece.

Se você quer acelerar esse processo com trilhas estruturadas, labs práticos e uma comunidade de pessoas trilhando o mesmo caminho, a Hackers Hive tem tudo que você precisa para transformar 2026 no ano da sua carreira em cibersegurança.

Sua jornada na carreira de cibersegurança, do básico ao avançado.

Muito bom Daniel, um belo guia para quem está começando, tenho vários amigos e colegas da área que sempre me perguntam sobre esse tema, uma ajuda para iniciar nessa jornada.

Já sei o que irei compartilhar com essa galera.

Valeu, como sempre ótimo conteúdo.

Fico feliz demais!

Bom dia,

Daniel acha que o tryhackme vale a pena?

Acho bom, tem que saber que e apenas para aprendizado.

Parabéns, vou seguir seu guia e fim do ano volto aqui pra comentar ou no YouTube, sou iniciante e estava patinando no erro de não ter consistência e não ficar somente em uma área, também vou seguir as dicas dos repositórios no Git, valeu demais. Sonho em ser um profissional de sucesso na área.

Acompanho O Daniel a alguns anos e posso dizer que é um dos profissionais mais honestos.

Sempre está compartilhando seus conhecimentos sem medo.

Sem contar que são dicas maravilhosas tanto para profissionais como para iniciantes.

Parabéns Daniel e obrigado.