O Nuclei é uma ferramenta open source de automação de scans de segurança. Ele permite que você detecte vulnerabilidades conhecidas, erros de configuração, exposição de dados sensíveis e muito mais — tudo isso de forma rápida, leve e com alta customização.

É para Blue Team ou Red Team?

Na real, o Nuclei serve para os dois:

- Red Team / Pentesters usam o Nuclei para mapear alvos, validar falhas de segurança e identificar pontos de entrada durante testes de invasão.

- Blue Team / Defensores usam o Nuclei para monitorar a infraestrutura, identificar vulnerabilidades antes que os atacantes encontrem, e validar se estão expostos a falhas recentes como CVEs.

Ou seja, ele é uma ferramenta tática tanto para ataque quanto para defesa. Vai depender da sua abordagem.

Importante entender O que são CVEs?

Usando o Nuclei no Kali Linux – Guia Rápido

O Kali Linux não vem com o Nuclei instalado por padrão, mas é muito fácil de configurar. Abaixo estão os passos de instalação e os principais comandos para começar a usar essa poderosa ferramenta de varredura de vulnerabilidades.

Instalação via source

$ git clone href="https://github.com/projectdiscovery/nuclei.git">https://github.com/projectdiscovery/nuclei.gitcd nuclei/v2/cmd/nucleigo buildmv nuclei /usr/local/bin/nuclei -version📥Instalação do Nuclei via Go

Atualize os pacotes do sistema com:

sudo apt updateInstale o Go (necessário para compilar o Nuclei):

sudo apt install golang-go -yInstale o Nuclei usando o Go:

go install -v github.com/projectdiscovery/nuclei/v3/cmd/nuclei@latestAdicione o Go ao PATH (caso ainda não esteja):

export PATH=$PATH:$HOME/go/binVerifique se a instalação foi bem-sucedida:

nuclei -version🔄 Atualizar os templates

Antes de escanear qualquer alvo, atualize os templates:

nuclei -update-templates🌐 Scan simples em uma URL

Para fazer um scan básico no domínio de exemplo scanme.sh:

nuclei -u https://scanme.sh🧠 Scan com templates de CVEs

Para escanear apenas usando os templates de vulnerabilidades conhecidas (CVEs):

nuclei -u https://scanme.sh -t cves📂 Scan em uma lista de alvos

Se tiver um arquivo com vários domínios ou IPs, como alvos.txt:

nuclei -l alvos.txt⚙️ Salvar os resultados em um arquivo

Para salvar os resultados do scan:

nuclei -u https://scanme.sh -o resultado.txt🎯 Filtrar por severidade

Quer ver apenas vulnerabilidades críticas ou de alta severidade?

nuclei -u https://scanme.sh -severity critical,high🚀 Scan com múltiplos templates e mais velocidade

Execute o scan usando múltiplos diretórios de templates com mais threads:

nuclei -u https://scanme.sh -t cves/,misconfiguration/ -c 50Interpretação de um Resultado de Scan

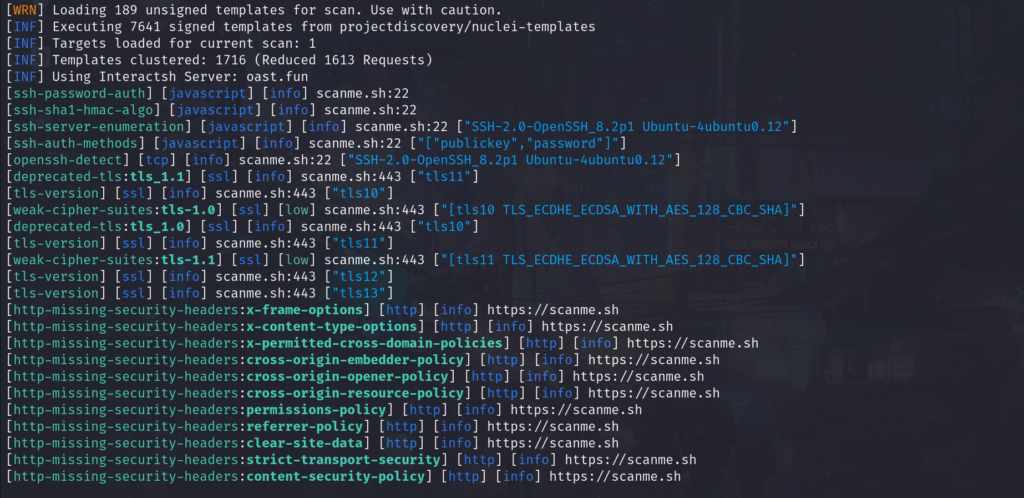

A seguir, vamos interpretar uma saída típica gerada pelo Nuclei durante a análise de um host com serviços padrão de rede. A intenção é entender o que cada linha revela sobre a postura de segurança do alvo.

Detecção de Serviço SSH

ssh-server-enumeration: foi identificado um serviço OpenSSH em execução, incluindo sua versão específica e sistema base. Saber a versão ajuda a identificar possíveis vulnerabilidades conhecidas (CVEs).ssh-auth-methods: indica que o servidor aceita autenticação por chave pública e por senha. A aceitação de senha aumenta o risco de ataques por força bruta.ssh-password-auth: confirma que o login via senha está habilitado.ssh-sha1-hmac-algo: revela que o algoritmo SHA-1 ainda está habilitado para HMAC, o que representa uma prática criptográfica considerada fraca.openssh-detect: reforça a identificação da versão do serviço SSH.

Essas informações são valiosas para auditores e analistas, pois mostram que o serviço pode estar configurado com práticas obsoletas ou exposto a ataques conhecidos.

Análise de TLS e HTTPS

weak-cipher-suites:tls-1.0etls-1.1: detectam suporte a versões antigas do protocolo TLS com cifras fracas. Isso reduz a segurança das conexões criptografadas.deprecated-tls: alerta que as versões TLS 1.0 e 1.1, já descontinuadas pelas principais entidades da internet, ainda estão habilitadas.tls-version: confirma as versões de TLS disponíveis no servidor, incluindo TLS 1.0, 1.1, 1.2 e 1.3.

O ideal, do ponto de vista da segurança, é desativar as versões antigas e manter apenas TLS 1.2 e TLS 1.3 ativas, garantindo compatibilidade com boas práticas modernas de segurança criptográfica.

Cabeçalhos de Segurança HTTP Ausentes

O Nuclei também verifica se o servidor HTTP inclui os principais cabeçalhos de segurança recomendados. A ausência deles não representa uma falha explorável direta, mas indica uma postura fraca na proteção da aplicação contra ameaças comuns.

Entre os cabeçalhos ausentes identificados estão:

Strict-Transport-SecurityContent-Security-PolicyX-Frame-OptionsX-Content-Type-OptionsPermissions-PolicyReferrer-PolicyCross-Origin-Embedder-PolicyCross-Origin-Opener-PolicyCross-Origin-Resource-PolicyClear-Site-DataX-Permitted-Cross-Domain-Policies

Esses cabeçalhos ajudam a mitigar ataques como clickjacking, XSS, vazamentos de dados entre origens, e instruções indevidas de carregamento de conteúdo em navegadores moderno

TAGS

Essas tags do Nuclei são usadas para categorizar templates e facilitar a busca e organização dos testes de segurança automatizados.

nuclei -u http://scanme.sh -tags xss,cve- cve – Refere-se a vulnerabilidades catalogadas publicamente no banco de dados de CVEs (Common Vulnerabilities and Exposures). Templates com essa tag exploram falhas específicas identificadas por um número CVE.

- panel – Relacionada a painéis de administração, como login de admin de CMS, routers, firewalls, e outros sistemas que possuem interface web administrativa.

- wordpress – Foca em vulnerabilidades e descobertas relacionadas à plataforma WordPress, incluindo temas, configurações e plugins.

- exposure – Indica exposições não intencionais de informações, como

.env,.git, arquivos de backup ou diretórios sensíveis acessíveis publicamente. - wp-plugin – Similar à tag “wordpress”, mas mais específica para plugins do WordPress, verificando falhas de segurança, versões vulneráveis ou arquivos acessíveis diretamente.

- XSS – Refere-se a vulnerabilidades de Cross-Site Scripting, que permitem a injeção de scripts maliciosos em páginas vistas por outros usuários.

- osint – Está relacionada a coleta de informações de forma passiva ou ativa (Open Source Intelligence), geralmente para descoberta de alvos e footprinting.

- tech – Utilizada para detecção de tecnologias usadas em sites, como servidores, frameworks, linguagens, etc.

- edb – Refere-se ao Exploit-DB, um banco de dados de exploits públicos. Templates com essa tag geralmente automatizam provas de conceito baseadas nos exploits publicados lá.

- lfi – Refere-se à vulnerabilidade de Local File Inclusion, onde arquivos locais (como

/etc/passwd) podem ser acessados por meio de falhas em parâmetros de inclusão de arquivos.

Conclusão

O Nuclei entrega, em poucos segundos, uma visão poderosa sobre a postura de segurança de um alvo. Sua combinação de performance, extensibilidade e variedade de templates torna a ferramenta indispensável para qualquer profissional de segurança — tanto ofensiva quanto defensiva.

Para o Red Team, ele é uma arma de reconhecimento rápido e preciso. Para o Blue Team, é uma lente de avaliação contínua, ajudando a reduzir a superfície de ataque e identificar riscos antes que sejam explorados.

Se você ainda não utiliza o Nuclei no seu fluxo de trabalho, este é o momento ideal para incorporá-lo. A segurança ofensiva e defensiva moderna depende de automação, contexto e velocidade

Seja o primeiro a comentar