YellowKey é uma ferramenta para burlar o login do Windows, permitindo que um invasor com acesso físico acesse o sistema.

https://github.com/Nightmare-Eclipse/YellowKey

Já existe correção?

Até o momento, a resposta mais prudente é: não há correção oficial conhecida.

Quais sistemas podem ser afetados?

As informações públicas apontam principalmente para:

- Windows 11;

- Windows Server 2022;

- Windows Server 2025.

O alvo é um BitLocker que utiliza apenas TPM, o qual é notoriamente inseguro. O caso de uso é o seguinte: com acesso físico, é possível acessar o sistema de arquivos com privilégios de root, algo que até mesmo um BitLocker que utiliza apenas TPM impediria.

Qual é o pré-requisito do ataque?

O principal pré-requisito é acesso físico ao equipamento.

Isso muda a forma de avaliar o risco. O YellowKey não é, pelo menos nas descrições públicas, um ataque remoto explorável pela internet.

Como funciona técnicamente ?

Uma parte importante da discussão sobre o YellowKey é entender que talvez o ponto mais interessante não seja apenas o bypass do BitLocker em si, mas como arquivos transacionais do NTFS podem interferir no comportamento do WinRE.

Em termos simples: o ataque parece usar dados relacionados ao Transactional NTFS, também conhecido como TxF, para modificar o comportamento esperado do ambiente de recuperação do Windows.

O que é TxF?

O TxF, ou Transactional NTFS, é um recurso do Windows que permite executar operações de arquivo como transações.

A ideia é parecida com uma transação de banco de dados: uma alteração deve ser aplicada completamente ou revertida, evitando que o sistema fique em um estado inconsistente. A documentação da Microsoft explica que o TxF permite que operações em volumes NTFS sejam executadas dentro de uma transação.

No YellowKey, os arquivos interessantes parecem estar em um diretório chamado FsTx.

\System Volume Information\FsTxNo caso do YellowKey, a hipótese técnica é que os dados transacionais presentes em um volume, por exemplo uma unidade USB, conseguem interferir no arquivo winpeshl.ini dentro do volume X:, que é o ambiente WinRE carregado em memória.

Em uma sessão normal do WinRE, existe um arquivo chamado:

X:\Windows\System32\winpeshl.iniEsse arquivo controla o que o ambiente de recuperação executa quando é iniciado.

Normalmente, ele aponta para o ambiente gráfico de recuperação do Windows:

[LaunchApp]

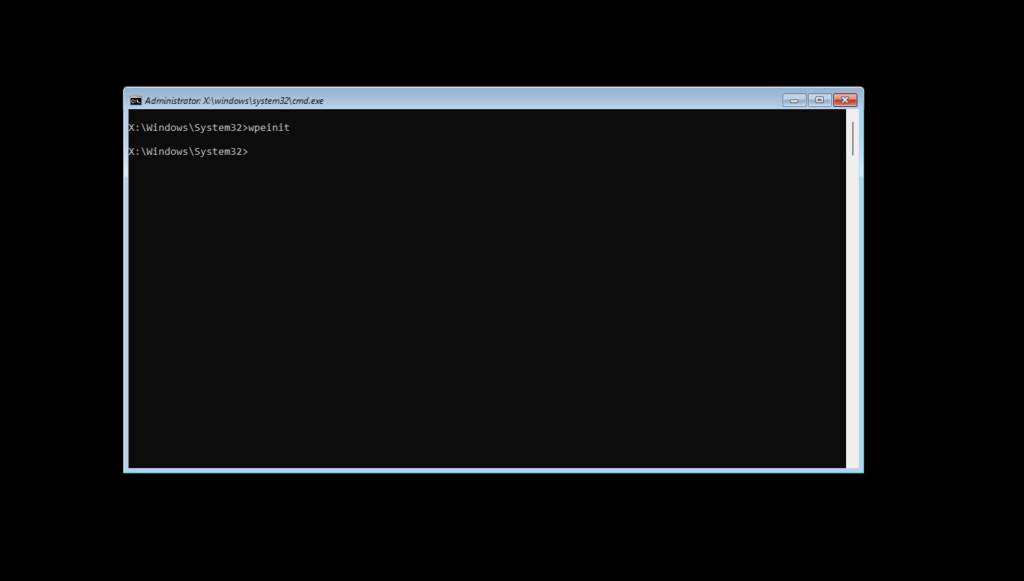

<br>AppPath=X:\sources\recovery\recenv.exeO resultado observado é que, em vez de abrir o ambiente de recuperação normal, o sistema acaba abrindo um cmd.exe. E nesse momento, dependendo da configuração, o volume protegido pelo BitLocker já pode estar desbloqueado.

https://nitter.net/weezerOSINT/status/2054299771817660433

Resumindo a ideia técnica

A explicação mais simples seria:

- O Windows Recovery Environment inicia usando o volume

X:. - O arquivo

winpeshl.inidefine o que o WinRE deve executar. - Normalmente, ele executaria

recenv.exe, o ambiente de recuperação. - O YellowKey usa arquivos relacionados a FsTx/Transactional NTFS.

- Esses arquivos parecem ser processados durante a inicialização do WinRE.

- Esse processamento interfere no

winpeshl.ini. - Em vez de abrir o recovery normal, o sistema abre um

cmd.exe. - Como o BitLocker pode já estar desbloqueado em modo TPM-only, o atacante ganha acesso ao volume

Fontes

Bitdefender — análise sobre o YellowKey como zero-day com PoC pública e sem patch/CVE disponível no momento da publicação.

https://www.bitdefender.com/en-us/blog/hotforsecurity/bitlocker-zero-day-poc

Blackfort — análise técnica do possível ataque ao BitLocker via Windows Recovery Environment.

https://www.blackfort-tec.de/en/insights/yellowkey-bitlocker-bypass-windows-11-vulnerability

BleepingComputer — cobertura sobre YellowKey, GreenPlasma e publicação das PoCs.

https://www.bleepingcomputer.com/news/security/windows-bitlocker-zero-day-gives-access-to-protected-drives-poc-released/

SecurityWeek — cobertura tratando YellowKey como bypass de BitLocker que exige acesso físico.

https://www.securityweek.com/researcher-drops-yellowkey-greenplasma-windows-zero-days/

The Hacker News — cobertura sobre os zero-days YellowKey e GreenPlasma no Windows.

https://thehackernews.com/2026/05/windows-zero-days-expose-bitlocker.html

Seja o primeiro a comentar