Depois do YellowKey, outra vulnerabilidade divulgada pelo pesquisador conhecido como Chaotic Eclipse / Nightmare-Eclipse também chamou atenção: o GreenPlasma.

O GreenPlasma abusa de um mecanismo legítimo do Windows para criar ou manipular áreas de memória compartilhada e, com isso, abrir caminho para elevação de privilégio.

https://github.com/Nightmare-Eclipse/GreenPlasma

Isso é exploração remota?

Não pelo que se sabe até agora.

O GreenPlasma é descrito como uma falha local. Isso significa que o atacante normalmente precisaria já ter algum nível de acesso à máquina.

Esse acesso poderia vir de várias formas, por exemplo:

- uma conta de usuário comum;

- um malware executado com baixo privilégio;

- uma sessão comprometida;

- um acesso inicial obtido por phishing;

- exploração combinada com outra vulnerabilidade.

Por isso, a gravidade do GreenPlasma está principalmente no uso como segunda etapa de ataque.

Quais sistemas podem ser afetados?

As informações públicas apontam principalmente para:

- Windows 11;

- Windows Server 2022;

- Windows Server 2026.

Como funciona técnicamente

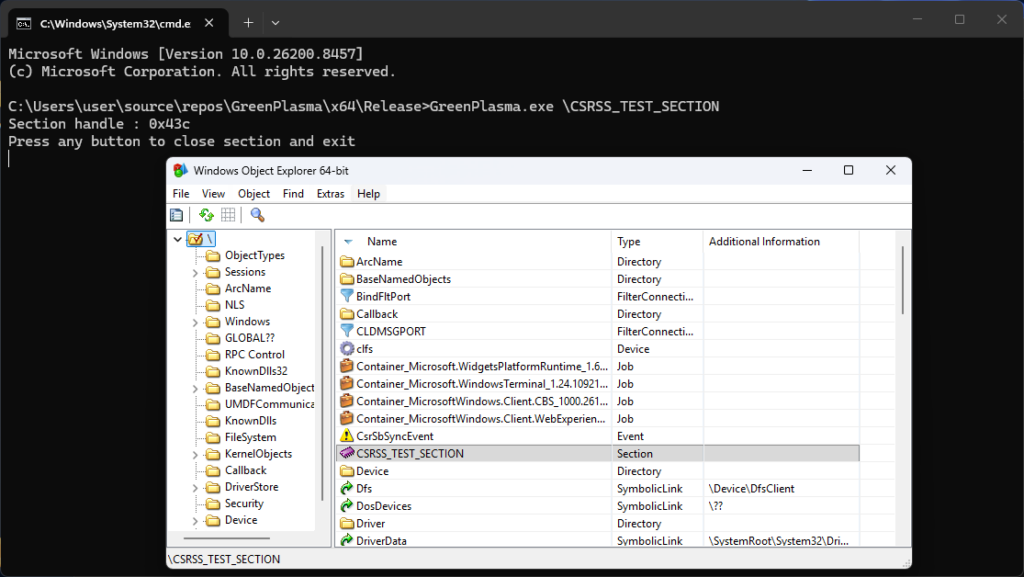

No Windows, um section object é um objeto de memória que pode ser compartilhado entre processos. O problema começa quando um usuário comum consegue influenciar onde esse objeto será criado.

O GreenPlasma força a criação de um section object em um local sensível, muitos serviços e drivers confiam em certos caminhos internos porque assumem que um usuário comum não consegue escrever ali.

O GreenPlasma usa o contexto do CTFMON/CTF, componente do Windows ligado a entrada de texto, teclado, idiomas, IME e infraestrutura de interação com o usuário.

A análise da Blackfort resume o GreenPlasma como uma combinação de:

Object Manager symlink -> registry link abuse -> estrutura de política do CloudFilesA ideia é criar uma espécie de “atalho interno” no Windows Object Manager, Depois entra o abuso via Registry Link

É por isso que o autor fala que a PoC não entrega tudo, mas que alguém “esperto” poderia transformar isso em uma elevação completa.

Fontes

- BleepingComputer — cobertura sobre YellowKey e GreenPlasma, incluindo a informação de que o GreenPlasma é uma falha de elevação de privilégio com PoC incompleta.

- The Hacker News — cobertura sobre os zero-days YellowKey e GreenPlasma, associando o GreenPlasma ao CTFMON e elevação de privilégio.

- CISO Advisor — resumo em português explicando o GreenPlasma como vulnerabilidade de criação arbitrária de seção no CTFMON para elevação de privilégios.

- Tom’s Hardware — cobertura técnica mencionando manipulação do CTFMON e objetos de memória compartilhada.

- TecMundo — cobertura em português destacando que YellowKey e GreenPlasma ainda não tinham correção disponível no momento da publicação.

Seja o primeiro a comentar