O OWASP Amass Projecté um software super completo de inteligência e mapeamento. Com ele é possivel realizar mapeamento de rede de superfícies de ataque e descoberta de ativos externos usando coleta de informações de código aberto (OSINT) e técnicas de reconhecimento ativo.

Basicamente temos:

- amass intel – Descoberta de alvos para enumeração

- amass enum – Enumeração e mapeamento de rede

- amass viz – Visualização do resultado da enumeração

- amass track – Acompanhe as diferenças entre enumerações

- amass db – Gerencia o banco de dados de gráficos do Amass

https://github.com/OWASP/Amass/

Instalação no Kali Linux

sudo apt install amass

Após instalar o Amass é possível rodar o comando que irá listar todos as fontes que o software permite usar.

amass enum -list| Technique | Data Sources |

|---|---|

| APIs | 360PassiveDNS, Ahrefs, AnubisDB, BinaryEdge, BufferOver, BuiltWith, C99, Chaos, CIRCL, Cloudflare, DNSDB, DNSRepo, Detectify, FOFA, FullHunt, GitHub, GitLab, Greynoise, HackerTarget, Hunter, IntelX, LeakIX, Maltiverse, Mnemonic, N45HT, PassiveTotal, PentestTools, Quake, Shodan, SonarSearch, Spamhaus, Spyse, Sublist3rAPI, ThreatBook, ThreatCrowd, ThreatMiner, Twitter, URLScan, VirusTotal, ZETAlytics, ZoomEye |

| Certificates | Active pulls (optional), Censys, CertSpotter, Crtsh, Digitorus, FacebookCT, GoogleCT |

| DNS | Brute forcing, Reverse DNS sweeping, NSEC zone walking, Zone transfers, FQDN alterations/permutations, FQDN Similarity-based Guessing |

| Routing | ARIN, BGPTools, BGPView, IPdata, IPinfo, NetworksDB, RADb, Robtex, ShadowServer, TeamCymru |

| Scraping | AbuseIPDB, Ask, Baidu, Bing, DNSDumpster, DuckDuckGo, Gists, HackerOne, HyperStat, IPv4Info, PKey, RapidDNS, Riddler, Searchcode, Searx, SiteDossier, Yahoo |

| Web Archives | ArchiveIt, Arquivo, CommonCrawl, HAW, UKWebArchive, Wayback |

| WHOIS | AlienVault, AskDNS, DNSlytics, ONYPHE, SecurityTrails, SpyOnWeb, Umbrella, WhoisXMLAPI |

O software Trickest permite que os bug bounty hunters, pentesters e equipes de SecOps criem e automatizem fluxos de trabalho do início ao fim e também faz o uso integrado do Amass.

Tutorial básico

Coleta de inteligência de código aberto

amass intel -d danieldonda.com -whoisamass intel -org 'atari'Enumeração

amass enum -passive -d danieldonda.com -srcTrack

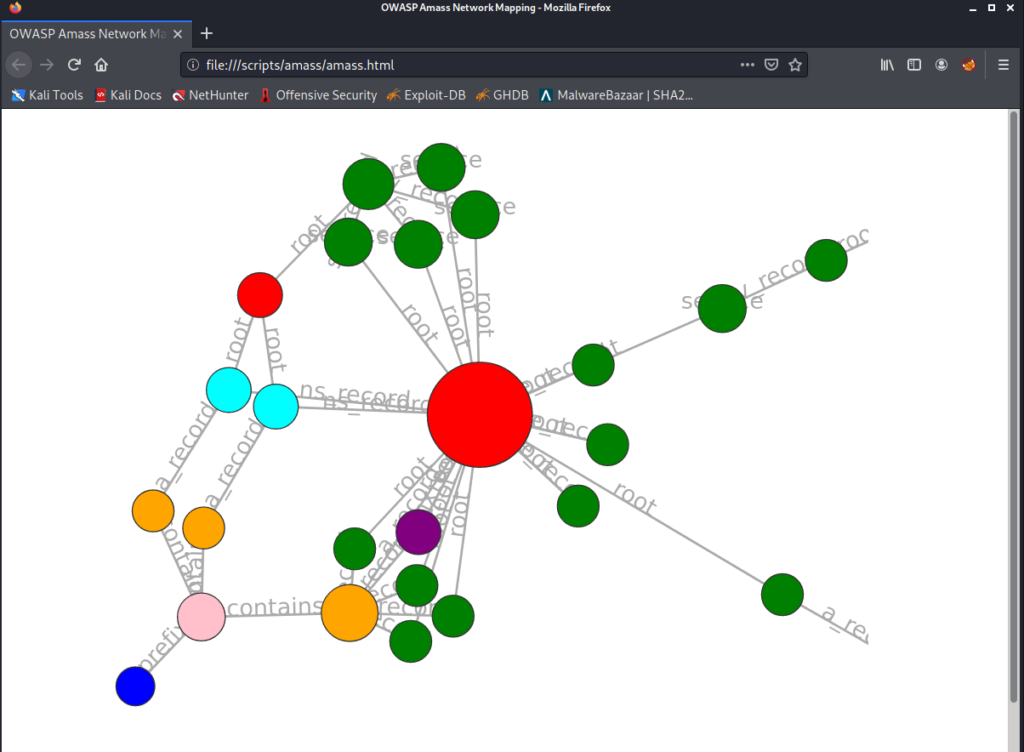

amass track -d danieldonda.com Viz

amass viz -d3 -d danieldonda.com - abrir o arquivo gerado no browser

amass viz -d3 -d danieldonda.com * gera um csv para importação no Maltego.

Recursos

O guia do usuário pode ser encontrado aqui:

https://github.com/OWASP/Amass/blob/master/doc/user_guide.md

Um exemplo de arquivo de configuração pode ser encontrado aqui:

https://github.com/OWASP/Amass/blob/master/examples/config.ini

O tutorial Amass pode ser encontrado aqui:

https://github.com/OWASP/Amass/blob/master/doc/tutorial.md

Seja o primeiro a comentar