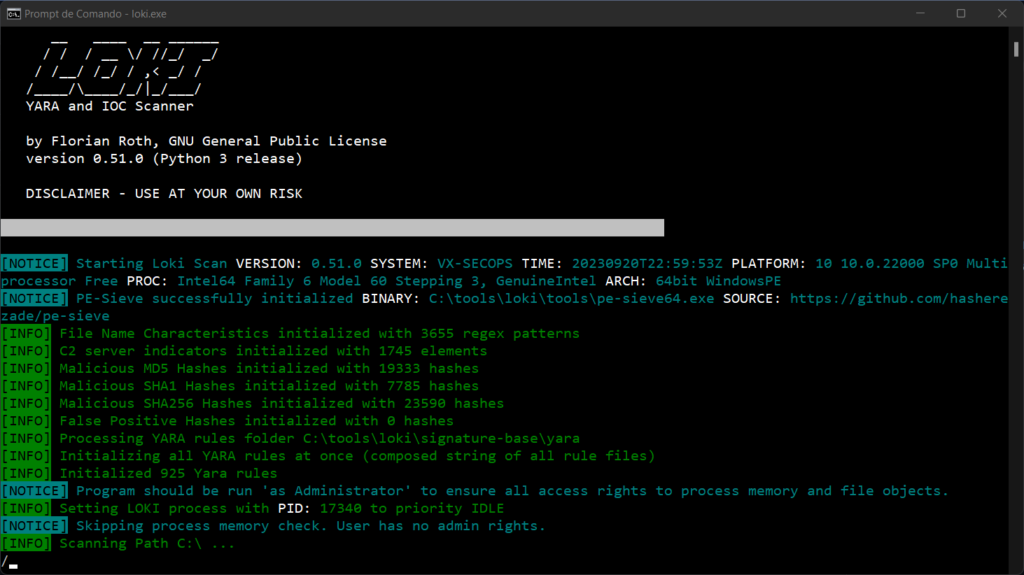

Uma simples e muito útil ferramenta para nos ajudar principalmente em respostas a incidentes que faz uso de regra YARA que é utilizado para identificar e classificar amostras de malware, Regex de IOC (Indicador de Comprometimento) e outros recursos vomo descrito a seguir.

A detecção é baseada em quatro métodos de detecção:

- Nome do arquivo IOC – Correspondência Regex no caminho/nome completo do arquivo

- Verificação por regra Yara – Correspondência de assinatura Yara em dados de arquivo e memória de processo

- Verificação de hash – Compara hashes maliciosos conhecidos (MD5, SHA1, SHA256) com arquivos verificados

- Verificação de conexão C2 – Compara terminais de conexão de processo com IOCs C2

🌐 https://github.com/Neo23x0/Loki

Mais fácil do que isso é que ele já tem a versão compilada com PyInstaller e pode ser executado como aplicativo x86 em sistemas baseados em x86 e x64.

Para executar é muito muito simples.

- Faça o download em https://github.com/Neo23x0/Loki/releases

- Execute loki-upgrader.exe

- Abra o CMD.EXE como administrator e execute o comando loki.exe

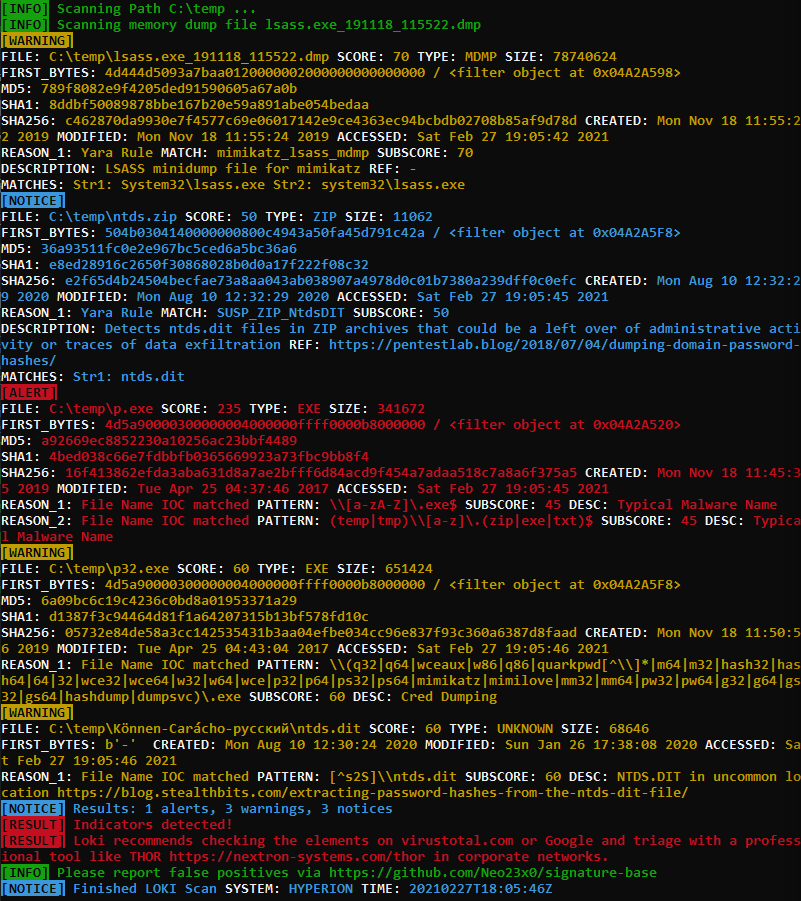

O relatório resultante mostrará uma linha de resultado VERDE, AMARELA ou VERMELHA.

Consulte o repositório da solução para entender outros parâmetros de execução assim como modificar os arquivos bases de busca.

Happy hunting!

Seja o primeiro a comentar