O STIX/TAXII foi desenvolvido a partir da necessidade de um padrão de compartilhamento de inteligência contra ameaças

STIX e TAXII são padrões desenvolvidos em um esforço para melhorar a prevenção e mitigação de ataques cibernéticos. O STIX declara o “o quê” da inteligência de ameaças, enquanto o TAXII define “como” essa informação é retransmitida. Ao contrário dos métodos anteriores de compartilhamento, STIX e TAXII são legíveis por máquina e, portanto, facilmente automatizados.

O que é STIX?

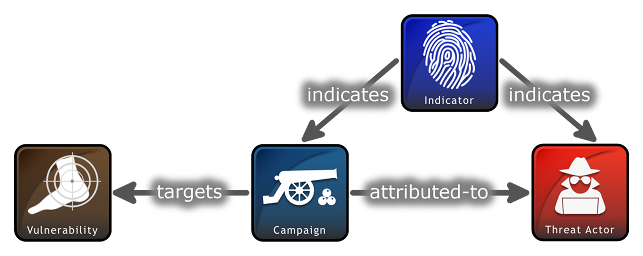

O Structured Threat Information Expression (STIX™) é um formato de linguagem e serialização usado para trocar informações sobre ameaças cibernéticas (CTI)

O STIX permite que as organizações compartilhem CTI umas com as outras de maneira consistente e legível por máquina, permitindo que as comunidades de segurança entendam melhor quais ataques baseados em computador são mais prováveis de ver e antecipar e/ou responder a esses ataques com mais rapidez e eficácia.

O STIX foi projetado para melhorar muitos recursos diferentes, como análise colaborativa de ameaças, troca automatizada de ameaças, detecção e resposta automatizadas e muito mais.

O que é TAXII?

Trusted Automated Exchange of Intelligence Information (TAXII™) é um protocolo de aplicativo para troca de CTI por HTTPS. TAXII define uma API RESTful (um conjunto de serviços e trocas de mensagens) e um conjunto de requisitos para clientes e servidores TAXII.

O TAXII foi projetado especificamente para suportar a troca de CTI representado no STIX.

Microsoft Sentinel | Threat intelligence

O Microsoft Sentinel integra-se com fontes de dados TAXII 2.0 e 2.1 para permitir monitoramento, alerta e busca usando sua inteligência de ameaças. Use este conector para enviar indicadores de ameaças dos servidores TAXII para o Microsoft Sentinel. Os indicadores de ameaças podem incluir endereços IP, domínios, URLs e hashes de arquivo.

Outro casoi de uso é conectando-se à Threat Intelligence Platform (TIP), como Threat Connect, Palo Alto Networks MindMeld, MISP ou outros aplicativos integrados. Indicadores de ameaças podem incluir endereços IP, domínios, URLs e hashes de arquivos

Referencias

Seja o primeiro a comentar