En 23 de março de 2023 eu tive a honra de apresentar um workshop sobre o MITRE ATT&CK e a melhor maneira de começar sobre esse tema é com a frase:

“Se você conhece o inimigo e conhece a si mesmo, não precisa temer o resultado de cem batalhas. Se você se conhece mas não conhece o inimigo, para cada vitória ganha sofrerá também uma derrota. Se você não conhece nem o inimigo nem a si mesmo, perderá todas as batalhas…”

Sun Tzu

O que é o Mitre e o Mitre Att&ck ?

MITRE Corporation: É uma organização sem fins lucrativos dos EUA que trabalha em pesquisa e desenvolvimento para o governo federal, principalmente para o Departamento de Defesa dos Estados Unidos. A MITRE também atua em outras áreas, como aviação, saúde e segurança cibernética.

MITRE ATT&CK: É um framework de cibersegurança criado pela MITRE Corporation que descreve táticas e técnicas usadas por adversários em ataques cibernéticos. Um framework de cibersegurança que descreve as táticas e técnicas utilizadas por adversários em ataques cibernéticos. “ATT&CK” é um acrônimo que significa “Adversarial Tactics, Techniques, and Common Knowledge” (Táticas, Técnicas e Conhecimento Comum do Adversário, em português).

Para ter a acesso ao ATT&CK acesse https://attack.mitre.org/

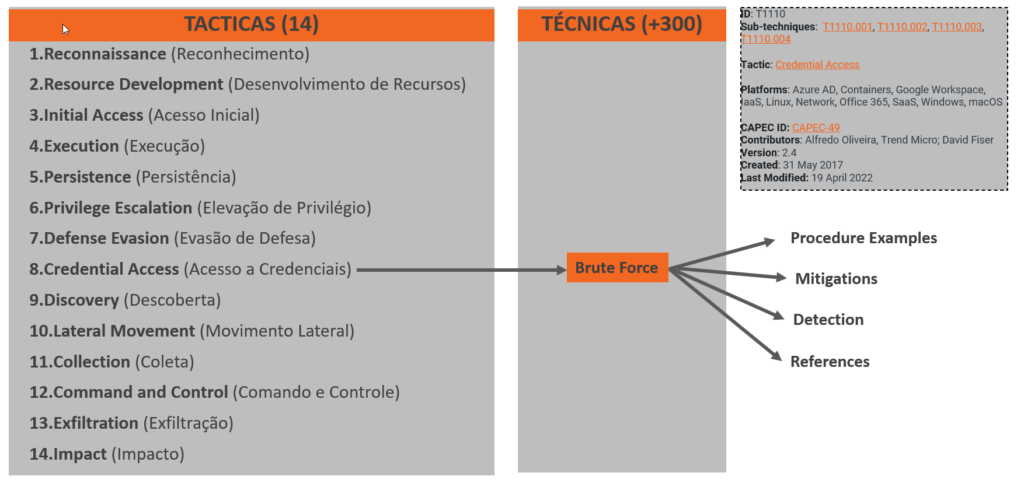

O MITRE ATT&CK é uma estrutura de modelo de ameaças que descreve as táticas e técnicas usadas pelos adversários para comprometer sistemas, redes e organizações. A quantidade de táticas e técnicas no MITRE ATT&CK pode mudar com o tempo, já que novas táticas e técnicas são adicionadas com o avanço das técnicas de ataque.

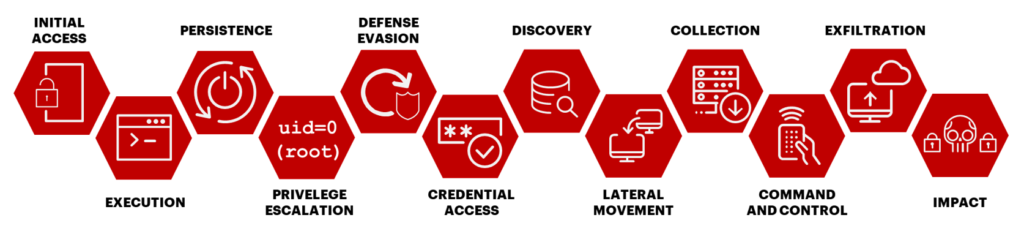

A partir do conhecimento que tenho até setembro de 2021, o MITRE ATT&CK Framework inclui 14 táticas e mais de 300 técnicas de ataque. As 14 táticas são as seguintes:

- Reconnaissance (Reconhecimento)

- Resource Development (Desenvolvimento de Recursos)

- Initial Access (Acesso Inicial)

- Execution (Execução)

- Persistence (Persistência)

- Privilege Escalation (Elevação de Privilégio)

- Defense Evasion (Evasão de Defesa)

- Credential Access (Acesso a Credenciais)

- Discovery (Descoberta)

- Lateral Movement (Movimento Lateral)

- Collection (Coleta)

- Command and Control (Comando e Controle)

- Exfiltration (Exfiltração)

- Impact (Impacto)

Cada tática possui várias técnicas associadas a ela, que os atacantes podem usar para alcançar seus objetivos. As técnicas incluem etapas específicas que os atacantes podem usar para explorar vulnerabilidades em sistemas, redes ou organizações.

A estrutura da Matrix Mitre

Casos de uso

Detections and Analytics – A ATT&CK pode ajudar os defensores cibernéticos a desenvolver análises que detectam as técnicas usadas por um adversário.

Assessment and Engineering – O ATT&CK pode ser usado para avaliar os recursos de sua organização e conduzir decisões de engenharia, como quais ferramentas ou registro você deve implementar.

Threat Intelligence – A ATT&CK oferece aos analistas uma linguagem comum para estruturar, comparar e analisar a inteligência de ameaças.

Adversary Emulation – O ATT&CK fornece uma linguagem e uma estrutura comuns que o RED TEAM pode usar para emular ameaças específicas e planejar suas operações.

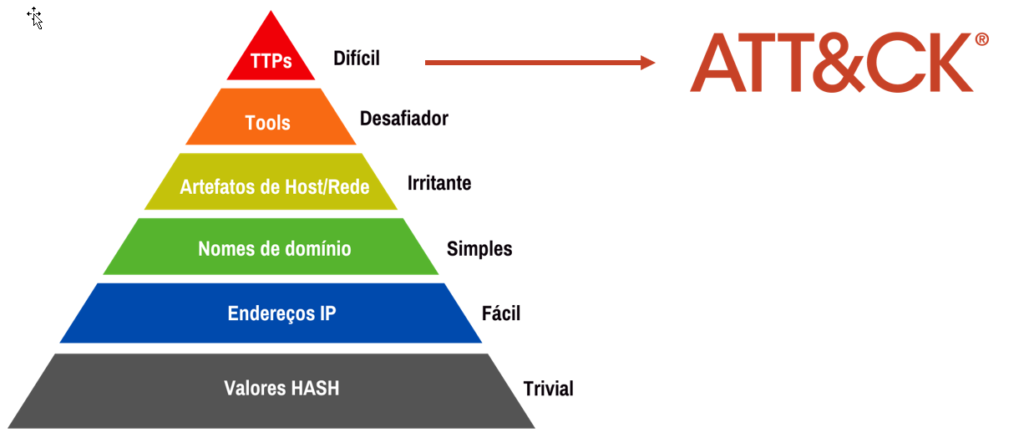

A Pirâmide da DOR

A Pirâmide da DOR (acrônimo em inglês para “Diamond Model of Intrusion Analysis“, modelo de diamante para análise de intrusão) de David Bianco é um modelo que ajuda a entender como os atacantes realizam suas atividades maliciosas.

Na Pirâmide da DOR de Bianco, os TTPs (Técnicas, Táticas e Procedimentos) são difíceis de identificar. A razão pela qual os TTPs são difíceis de identificar na Pirâmide da DOR é que esse modelo não é projetado para descrever as TTPs em si, mas sim para fornecer uma estrutura de análise mais ampla para atividades maliciosas. A Pirâmide da DOR se concentra em compreender os atacantes, seus recursos, capacidades e objetivos, enquanto o MITRE ATT&CK Framework se concentra nas táticas, técnicas e procedimentos específicos usados pelos atacantes.

Recursos usados durante as demonstrações

- [CIS Community Defense Model](https://www.cisecurity.org/insights/white-papers/cis-community-defense-model-2-0)

- [CIS Controls Navigator](https://www.cisecurity.org/controls/cis-controls-navigator/)

- [MITRE ATT&CK – Navigator](https://mitre-attack.github.io/attack-navigator/)

- [MITRE ATT&CK](https://attack.mitre.org/)

- [MITRE CAPEC](https://capec.mitre.org/)

- [MITRE DEFEND](https://d3fend.mitre.org/)

- [MITRE Engage](https://engage.mitre.org/matrix)

- [SYSMON – exemplo de configuração](https://github.com/SwiftOnSecurity/sysmon-config/blob/master/sysmonconfig-export.xml)

- [DeTTECT](https://github.com/rabobank-cdc/DeTTECT)

- [ATT&CK BINGO] https://www.slideshare.net/AdamPennington4/attck-bingo

Seja o primeiro a comentar