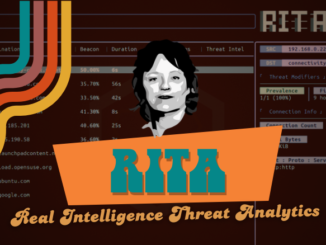

Real Intelligence Threat Analytics (RITA)

Real Intelligence Threat Analytics (RITA) é uma estrutura de código aberto para detectar comunicação de comando e controle por meio de análise de tráfego de rede. A estrutura RITA ingere logs Zeek em formato TSV ou JSON, […]